El DNI-e – Adolescentes

Con la evolución de las nuevas tecnologías los métodos de identificación deben seguir el mismo ritmo. El Documento Nacional de Identidad (DNI) es el documenta que acredita hace más de … Leer más

Con la evolución de las nuevas tecnologías los métodos de identificación deben seguir el mismo ritmo. El Documento Nacional de Identidad (DNI) es el documenta que acredita hace más de … Leer más

El correo electrónico es una herramienta indispensable para el uso personal y profesional en el día a día de los internautas. Por eso es necesario conocer todas sus ventajas y … Leer más

“¡Argh! El disco de mi ordenador se ha roto y tengo que entregar un trabajo en clase que sólo tenía en el disco duro”. Quizá esta sea una de las … Leer más

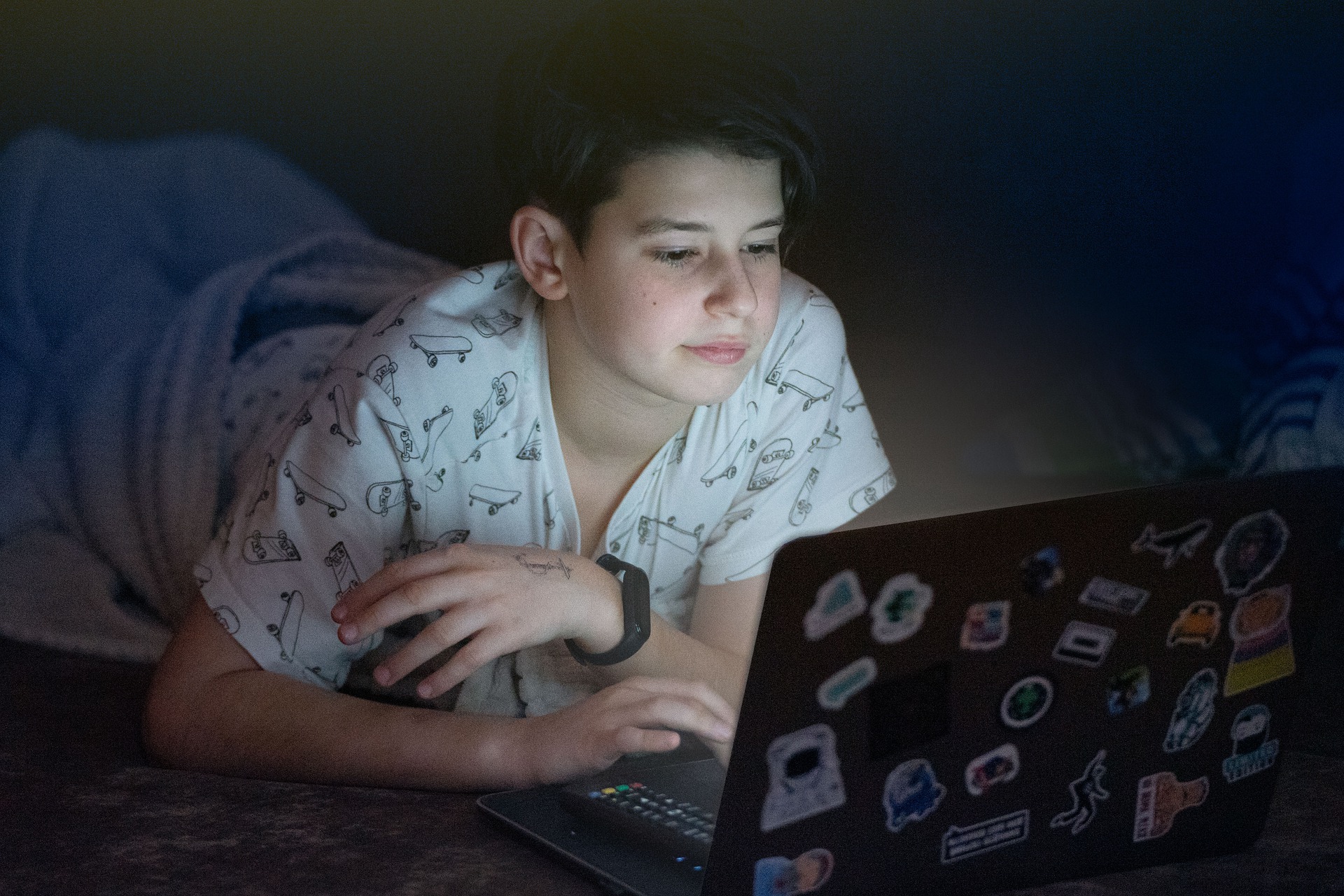

¿Podemos controlar Internet? ¿Podemos reducir a cero el peligro? ¿Es necesario convertirnos en “hackers” para vigilar el uso de Internet de nuestros hijos? ¿Qué se puede hacer que sea al … Leer más

Gracias a Internet podemos adquirir productos procedentes de todos los rincones del mundo a precios muy económicos. En primer lugar, es importante destacar que, como consumidores, se nos reconocen los … Leer más

Los videojuegos en línea son el clímax del entretenimiento en comunidad. Con posibilidades sorprendentes en mundos virtuales pero con peligros reales. Los videojuegos en línea son la forma definitiva de … Leer más

El bluetooth ha permitido dotar de dispositivos externos a nuestro pequeño ordenador de bolsillo, el teléfono móvil, además de facilitar el intercambio de información digital entre diferentes terminales. Con la … Leer más

El ordenador es la puerta a un mundo de amistades y entretenimiento, pero también una compleja herramienta que precisa estar afinada y engrasada. ¿Te imaginas lo que sería tener la … Leer más

Internet es una red de comunicaciones mundial. Conecta millones de ordenadores en todo el mundo y te permite acceder a un montón de información interesante, conocer gente, aprender cosas nuevas… … Leer más

Los tiempos de enviar una carta y esperar varios días hasta que llegase a su destino se terminaron con Internet. El correo electrónico es más rápido, más barato y más … Leer más