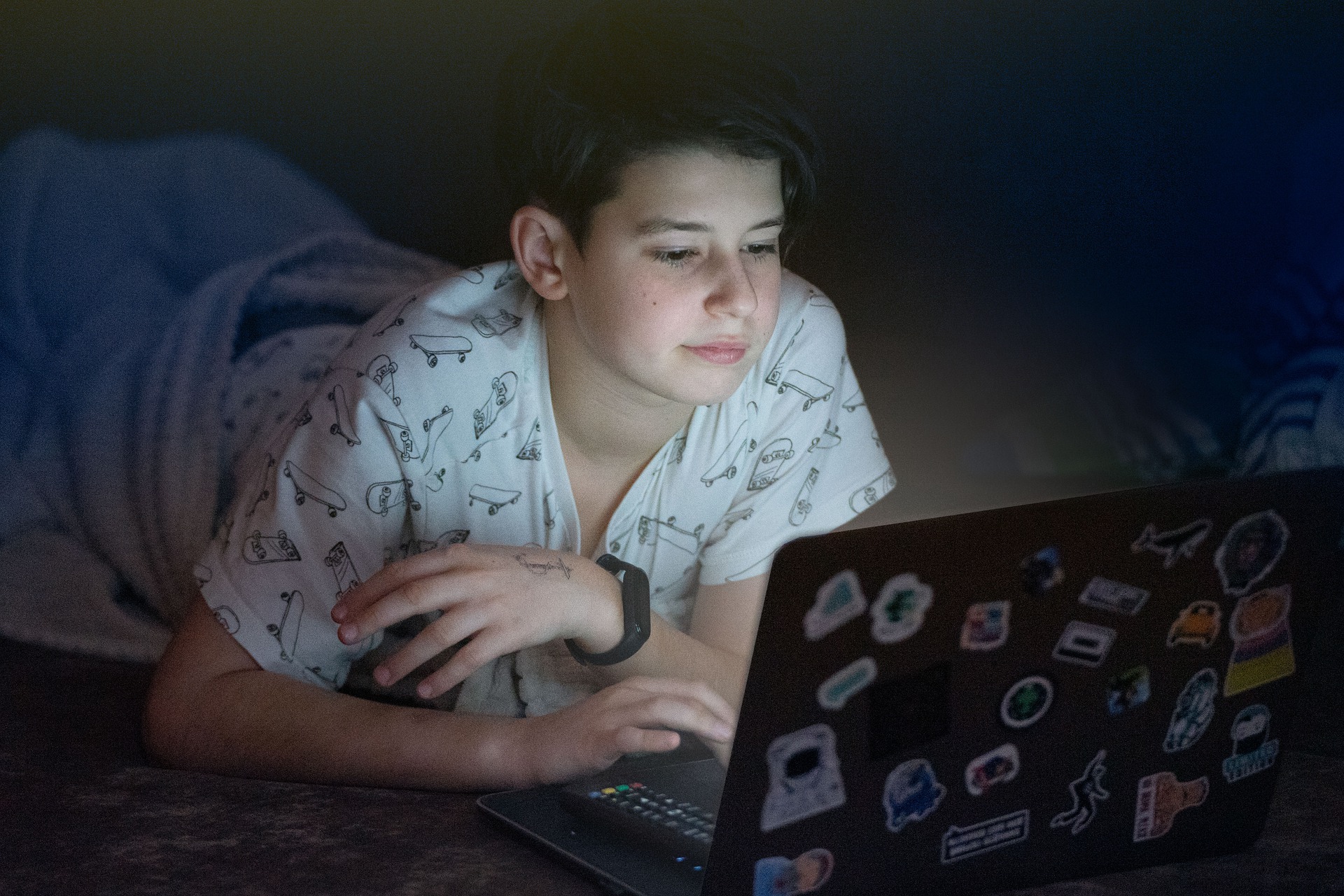

Videojuegos – Menores

Una de las cosas más divertidas de los ordenadores son los videojuegos. Los hay de todos los tipos: De coches, de fútbol, militares, de plataformas… Si juegas sólo un rato … Leer más

Una de las cosas más divertidas de los ordenadores son los videojuegos. Los hay de todos los tipos: De coches, de fútbol, militares, de plataformas… Si juegas sólo un rato … Leer más

La cantidad de información que recibimos durante la navegación por la Red es enorme. Por ello, es importante saber utilizar las herramientas que Internet nos ofrece para anunciar nuestros productos. … Leer más

Hay ocasiones en las que necesitamos hacer uso de nuestros datos en diferentes ubicaciones y no contamos con acceso a nuestro ordenador o bien queremos facilitar acceso a un documento … Leer más

Gracias a ellos no estamos atados a nuestro hogar a la hora de finalizar un trabajo. Podemos llevarlo a nuestro parque preferido en el que hay cobertura WIFI para navegar … Leer más

Internet ha supuesto la gran revolución de los últimos tiempos, es el método más complejo y eficaz jamás creado para compartir todo tipo de información; sin embargo, no todos los … Leer más

En Internet puedes encontrar de todo, también música, películas, libros, videojuegos… Ahora bien, si decides descargar archivos a tu ordenador, ¡debes tener mucho cuidado! Descargas ilegales En primer lugar, debes … Leer más

A lo mejor tus padres te han comprado un teléfono móvil. Son geniales, ¿verdad? Además, cada vez hacen más cosas: Sacan fotos, se conectan a Internet, tienen videojuegos… ¡Pero como … Leer más

La utilización que los menores hacen de Internet, en general, y de las redes sociales, en particular, como “nativos” digitales supone un reto para toda la Sociedad, pero en especial … Leer más

Los ordenadores son unas máquinas estupendas, con las que puedes hacer un montón de cosas: Aprender, hacer trabajos para el cole, jugar, comunicarte con tus amigos, escuchar música, ver películas… … Leer más

Aunque seguimos denominando teléfono a ese pequeño dispositivo, cada vez más son complejos sistemas multifuncionales con los que podemos hacer fotografías, escuchar música o la radio o navegar por Internet. … Leer más