Consejos ONG

Las copias de seguridad son imprescindibles, una de las pocas garantías que podemos tener sobre la fiabilidad de nuestros datos. Debemos realizarlas de forma sistemática y, a ser posible, en almacenes de datos externos a la propia organización; las mejores prácticas recomiendan hacer dos copias de seguridad diferentes, cada vez, y mantenerlas en edificios diferentes con cierta distancia entre ellos.

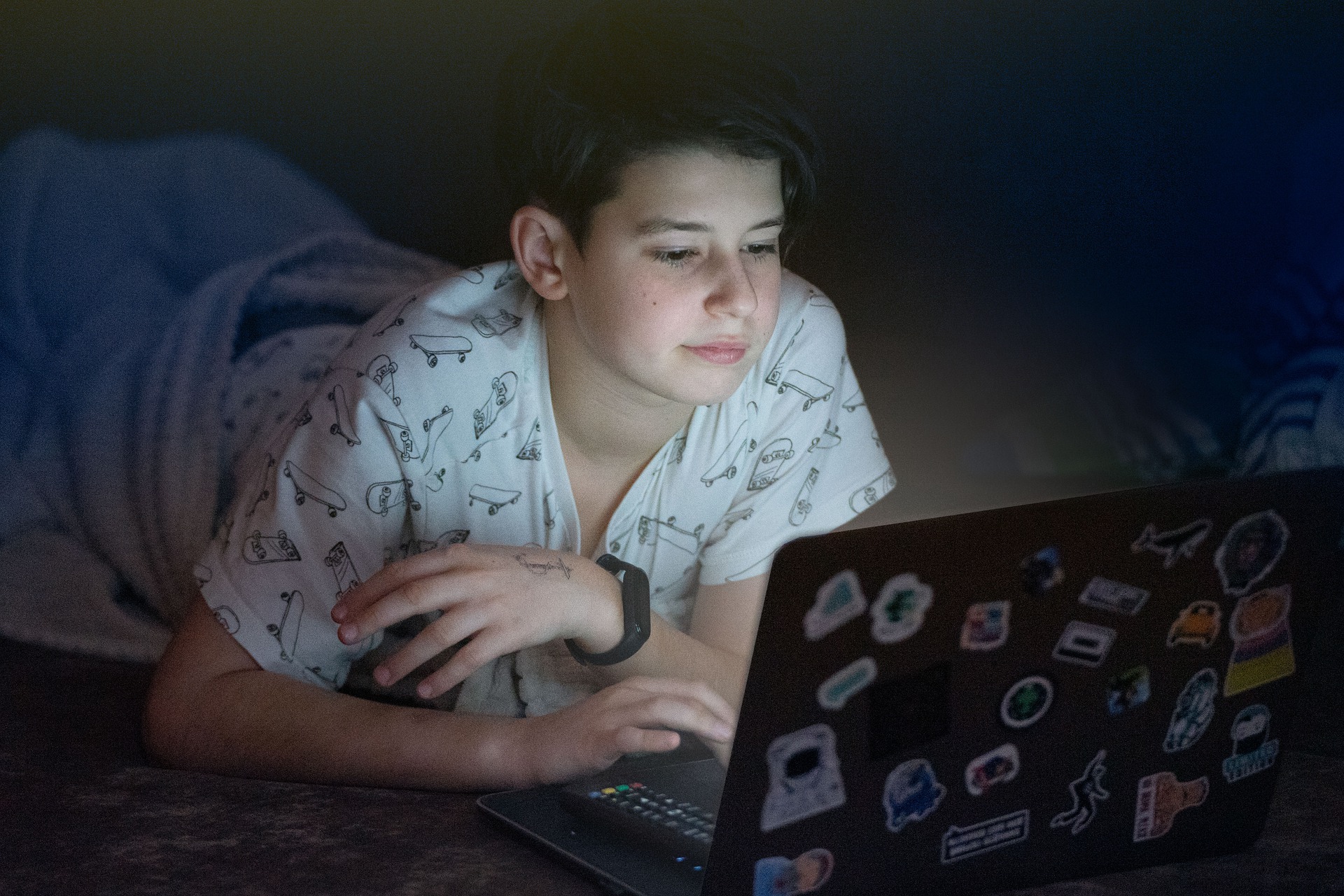

Aunque parezca que nos conectamos desde una red segura, nunca es una mala práctica mantener el mismo nivel de protección que si nos conectáramos en una red insegura o desconocida. Mantener las medidas y niveles de seguridad, nos ayuda de varias formas: La primera, estableciendo una disciplina homogénea sea cual sea nuestro lugar de conexión o uso del ordenador. Muchos problemas de seguridad ocurren al forzar al usuario cambios en sus hábitos; es mucho más sencillo generar un único hábito y que sea siempre el mismo.

La segunda, nunca debemos considerar las redes seguras como seguras en su totalidad. No podemos tener garantías de que otros equipos de las redes o conexiones no hayan sufrido infecciones o incidentes.

La tecnología de cifrado no es algo reservado exclusivamente a las grandes empresas y entornos militares. Hoy en día es una necesidad y está al alcance de cualquiera. La confidencialidad y la privacidad son dos elementos que debemos tomarnos muy en serio, sobre todo cuando nos dedicamos a actividades que puedan generar posturas contrarias o reacciones por parte de gobiernos y/o grandes empresas.

Emplear herramientas y tecnologías de cifrado es muy simple y, dependiendo del tipo de tecnología empleada, no tiene coste alguno. Herramientas como truecrypt están al alcance de cualquiera y no tienen coste alguno, salvo el de explicar al usuario su uso.

En muchas ocasiones es más efectivo ocultar la información que el cifrado en sí mismo. No podemos olvidar que existen diversas naciones que pueden exigir al usuario sus claves de cifrado si lo consideran necesario, en algunos casos, sin orden judicial alguna.

Muchas veces es más efectivo esconder la información y hacerla pasar por información inocente o, simplemente, hacerla indetectable, que el hecho de cifrarla.

Las herramientas o mecanismos de esteganografía pueden ayudarnos para tal fin.

El uso de tecnologías de código abierto (“open source”) o gratuitas, puede abaratar muchos costes en organizaciones. Muchas empresas que venden software comercial cuentan con licencias especiales para ONG y universidades. Herramientas como OpenOffice, Firefox o sistemas operativos Linux, pueden aportarnos grandes funcionalidades sin necesidad de realizar desembolsos y pagar licencias de software. En algunos casos, implicarán cierto conocimiento básico en ordenadores, pero, por norma, su uso no diferirá demasiado del de un equipo tradicional, con sistemas operativos y aplicaciones comerciales.

Por otro lado, diversas empresas tienen licencias baratas o, incluso, sin coste para organizaciones sin ánimo de lucro. No dejemos de investigar estos precios especiales.

Puede ser una buena idea emplear correos como los de Google, Hotmail o Outlook, o herramientas como Google Apps, etc. Muchos de estos servicios de correo habilitan el uso de servicios que nos permiten acceder a nuestro buzón desde cualquier parte del mundo, con almacenamientos que en casos llegan hasta los ocho gigabytes (8 GB) por cada cuenta de correo.

Incluso, se convierten en herramientas de productividad, compartiendo documentos, agendas, etc.

Muchas veces es más prudente mantener nuestra información en un punto centralizado como pueden ser Google Docs o DropBox. En muchas ocasiones, tener los documentos en nuestro ordenador comporta multitud de riesgos, desde la pérdida, robo, avería etc. hasta el de acceso por personas ajenas y ojos inquisitivos.

Tener los documentos en un almacenamiento en Internet, del que no dejemos rastro en el equipo, puede ayudarnos a acceder a esos documentos desde cualquier sitio, de forma más o menos segura y, sobre todo, con todas las garantías de la copia de seguridad y protección que aportan empresas muy consolidadas.

Tener los documentos en un almacenamiento en Internet, del que no dejemos rastro en el equipo, puede ayudarnos a acceder a esos documentos desde cualquier sitio, de forma más o menos segura y, sobre todo, con todas las garantías de la copia de seguridad y protección que aportan empresas muy consolidadas.

El uso de cuentas de correo electrónico temporales puede ayudarnos a mantener nuestra privacidad y evitar el molesto spam. No olvidemos que existen multitud de servicios en Internet que ofrecen cuentas de correo de usar y tirar.

Estas cuentas de correo nos permiten registrarnos en webs que nos parezcan sospechosas o, simplemente, tener cuentas desechables para asegurarnos de que no vamos a recibir publicidad no deseada.

Por otro lado, permiten el envío de documentos cuya origen desaparecerá en un plazo limitado (en algunos casos, media hora).

El uso de cuentas de Paypal y otros servicios de pago por Internet, nos puede permitir pagos/cobros de una forma sencilla y relativamente segura. Teniendo en cuenta las limitaciones de alcance que podemos tener usando estos medios de pago, el que solamente sea accesible una cuenta de correo electrónico para recibir o enviar un pago, hace que sea muy sencillo proteger nuestros datos bancarios.

Por otro lado, hemos de proteger esa cuenta de correo con mucho cuidado; sobre todo mediante contraseñas complejas.

El uso de contraseñas complejas ayuda a mantener el nivel de seguridad en nuestras organizaciones. Tenemos que ver como un mal necesario el uso de contraseñas elaboradas y, sobre todo, las necesidades de cambio de contraseñas.

Aunque a primera vista provocan cierta incomodidad, no olvidemos la importancia de mantener la confidencialidad y privacidad; en cuentas de correo electrónico, muchas veces depende de la complejidad de nuestras contraseñas.