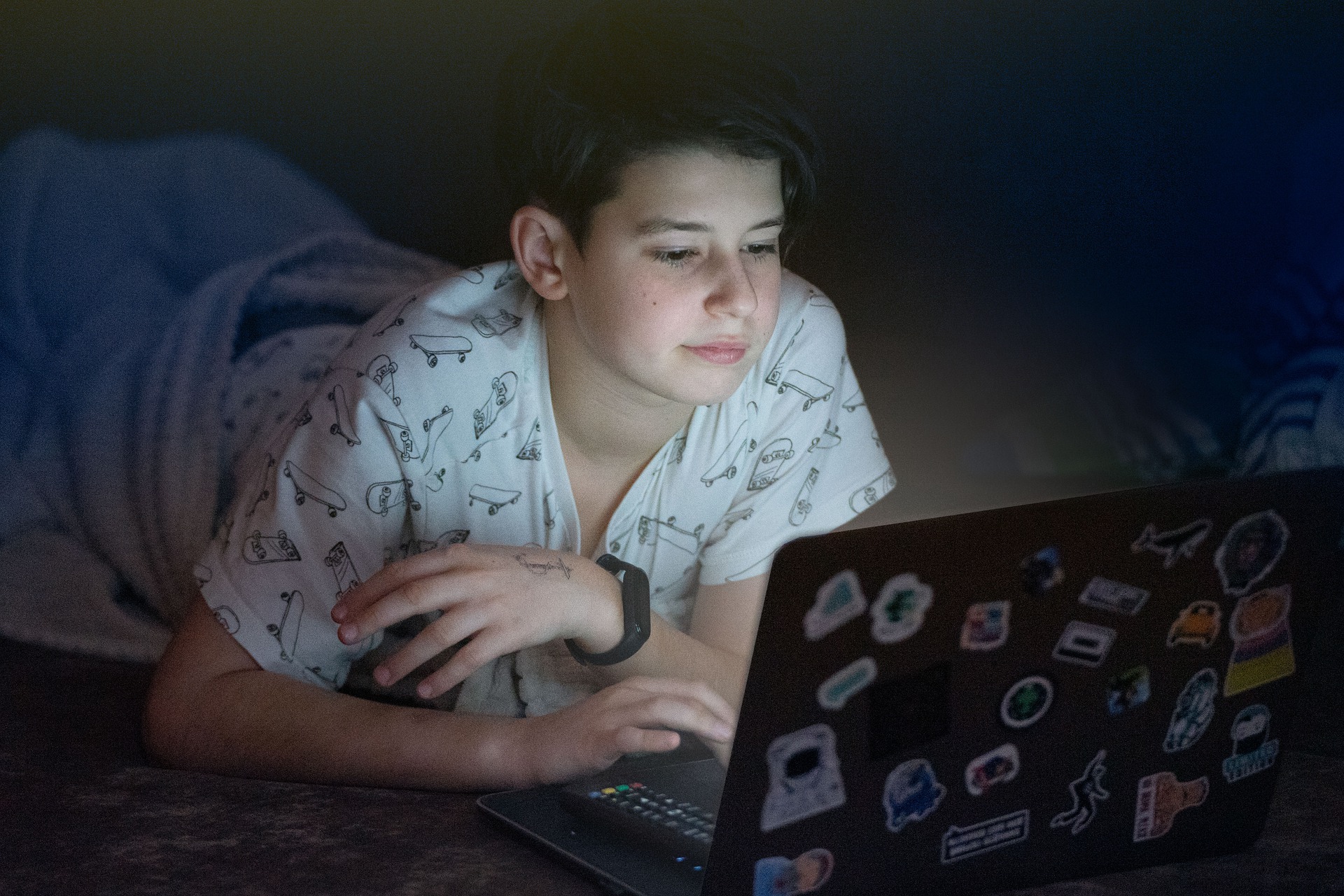

El trabajo con dispositivos móviles

Cada día es más frecuente el uso de equipos móviles tipo smartphones o PDAs. Estos dispositivos por sus características son susceptibles de robo y otras amenazas que pueden poner en riesgo la información contenida en ellos. A continuación le damos algunos consejos.

Aunque muchos de los consejos que a continuación le detallamos pueden serle familiares no olvide que por insignificante que sea la medida de seguridad adoptada puede ser un elemento fundamental en la protección de su equipo.

La tecnología que incorporan estos dispositivos varía cada día por lo que es importante que preste atención a las recomendaciones de los fabricantes.

Consejos:

- Activación del código PIN

- Activación de bloqueo. Algunos terminales permiten bloquear el terminar solicitando el código PIN para desbloquearlo. Aunque puede ser pesado en algunas ocasiones, si su dispositivo almacena información importante, es una medida fundamental.

- Desconfíe de todo SMS que reciba en su teléfono invitándole a marcar un código en su terminal o a enviar un mensaje para recibir un premio.

- Realice copias de seguridad de su terminal. Hoy en día la mayoría de las web de fabricantes de teléfonos móviles encontrará programas software que le ayudarán a realizar copias de seguridad de los datos de su equipo, a sincronizar sus agendas de contactos, etc…

- Preste atención al software que instala en su dispositivo y evite la instalación sin control de nuevos programas que pueden poner en riesgo su información.

- Si la mayor parte de la información está en una tarjeta de memoria, llévela consigo si tiene que dejar su dispositivo móvil por algún motivo.

- En caso de robo, avise inmediatamente a su operador para proceder al bloqueo de su tarjeta para impedir la realización de llamadas.

- Preste atención al uso del bluetooth. Evite mantenerlo encendido si no lo está utilizando. En las opciones de configuración asegúrese de activar la opción que le solicite autorización cuando otro dispositivo solicite vincularse al suyo. Evite que el nombre de su bluetooth sea visible. Tenga en cuenta que el proceso más crítico en el uso del bluetooth es el proceso de emparejamiento. En ese momento, cualquier usuario malintencionado podría interceptar las claves utilizadas para vincularse a su equipo.

- Si su dispositivo tiene WIFI, conéctese sólo a puntos de acceso que sean de confianza. Evite conectarse a puntos de acceso abiertos.