Internet móvil

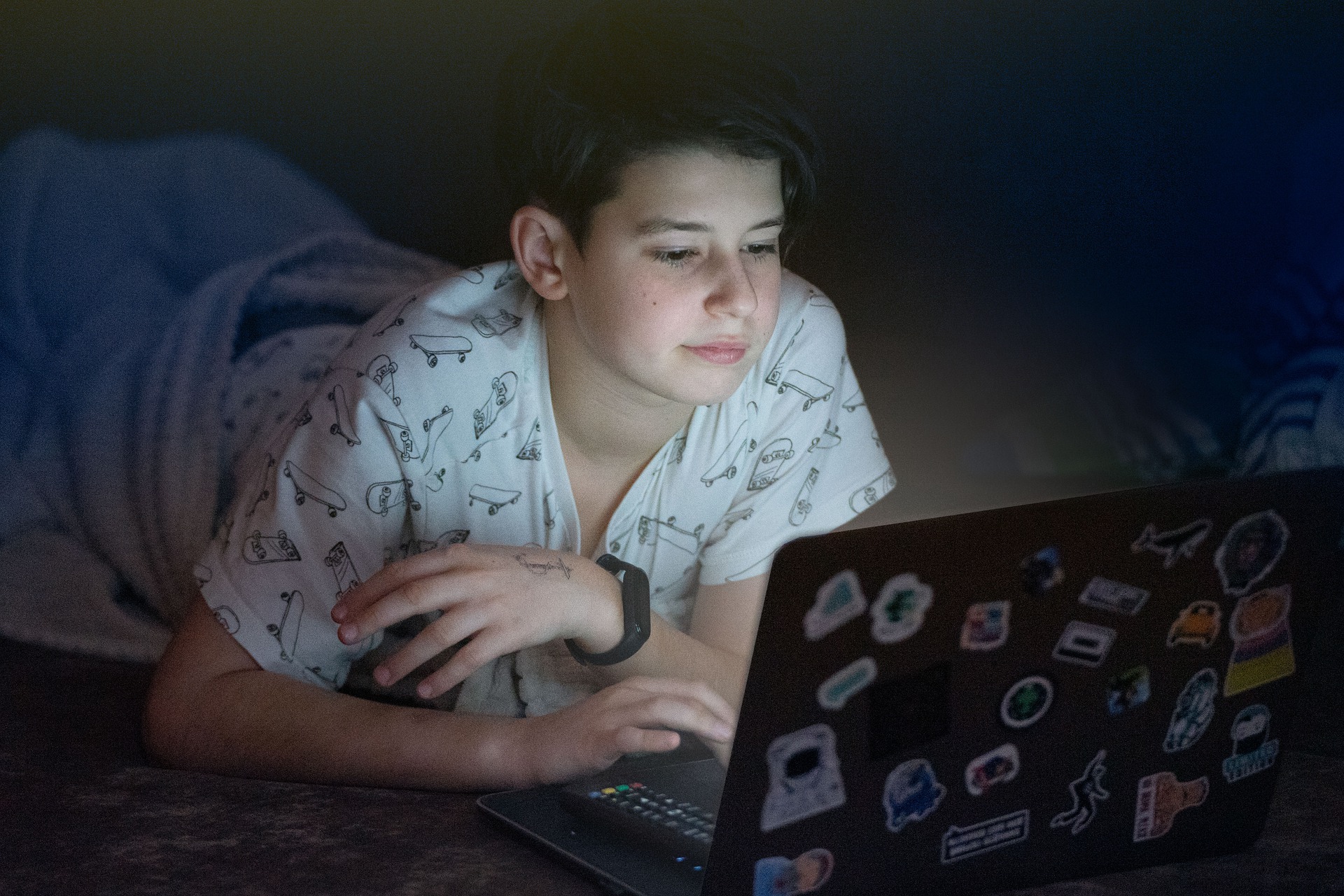

Cada día más, las comunicaciones se encuentran en todas partes. El acceso a Internet es algo que ya llevamos siempre “encima” con teléfonos móviles o con accesos WiFi.

Desde que las comunicaciones han ido desarrollando las tecnologías inalámbricas, el acceso a Internet se ha ido haciendo ubicuo y omnipresente.

Prácticamente todos los teléfonos móviles existentes hoy en día tienen conexión a Internet, ya sea mediante tecnologías más lentas (como el GPRS) o mediante las más rápidas (como son el 3G, 3.5G y el novedoso 4G).

En muchas zonas de las ciudades hay cobertura de puntos de acceso WiFi que nos permiten conectar con portátiles, ordenadores e, incluso, con teléfonos que sean compatibles.

Que podamos conectarnos en cualquier sitio mediante conexiones a Internet “móvil”, no quiere decir que debamos hacerlo sin las adecuadas medidas de seguridad.

Mantengamos las mismas medidas de seguridad y nuestras mismas buenas prácticas en el uso de Internet móvil, que cuando conectemos desde sitios tales como cibercafés.

Un detalle muy importante, si utilizamos nuestro teléfono para navegar mediante 3G o 3.5G, es recordar que ese teléfono será visible desde las redes del operador telefónico y puede darse el caso de que esté expuesto a otros usuarios dentro de esa red (y por extensión, a ataques). Cuando nos conectamos a Internet mediante servicios de red del operador (3G, …), lo hacemos en lo que se conoce como un APN (punto de acceso) que comparten todos los que se encuentren en la zona, quedando todos ellos en la misma red a todos los efectos (y teniendo visibilidad de todos los que estén conectados).

Con teléfonos de última generación con sistemas operativos avanzados como pueden ser iPhone, Android, Symbian o Windows Mobile, debemos extremar las precauciones y asegurarnos de tener todas las herramientas de seguridad posibles.

Sobre todo, recordemos que el teléfono se puede emplear como dispositivo de acceso a Internet para conectar un ordenador (haciendo las veces de modem o router): No dejemos de proteger ambos elementos de acuerdo con las mejores prácticas de seguridad.